quarta-feira, 21 de outubro de 2009

Reload Programado Routers Cisco

Recuperando senha Router CISCO 2600 Series

Router(config)# enable secret [senha]

Restaure o valor do registro de configuração

Router(config)# config-register 0x2102

Retorne ao modo privilegiado de execução

Router(config)# exit

Copie a configuracao para a NVRAM

Router# copy run start

Reinicie o roteador

Router# reload

sexta-feira, 9 de outubro de 2009

Topologias de Rede

Há várias formas nas quais se pode organizar a interligação entre cada um dos nós (computadores) da rede. Topologias podem ser descritas fisicamente e logicamente. A topologia física é a verdadeira aparência ou layout da rede, enquanto que a lógica descreve o fluxo dos dados através da rede.

Barramento

Essa topologia utiliza cabos coaxiais. Para cada barramento existe um único cabo, que vai de uma ponta a outra. O cabo é seccionado em cada local onde um micro será inserido na rede. Com o seccionamento do cabo formam-se duas pontas e cada uma delas recebe um conector BNC. No micro é colocado um "T" conectado à placa que junta as duas pontas. Embora ainda existam algumas instalações de rede que utilizam esse modelo, é uma tecnologia obsoleta.

Embora esta topologia descrita fisicamente ter caído em desuso, logicamente ela é amplamente usada. Redes ethernet utilizam este tipo lógico de topologia.

Anel

AnelNa topologia em anel os dispositivos são conectados em série, formando um circuito fechado (anel). Os dados são transmitidos unidirecionalmente de nó em nó até atingir o seu destino. Uma mensagem enviada por uma estação passa por outras estações, através das retransmissões, até ser retirada pela estação destino ou pela estação fonte.Os sinais sofrem menos distorção e atenuação no enlace entre as estações, pois há um repetidor em cada estação. Há um atraso de um ou mais bits em cada estação para processamento de dados. Há uma queda na confiabilidade para um grande número de estações. A cada estação inserida, há um aumento de retardo na rede. É possível usar anéis múltiplos para aumentar a confiabilidade e o desempenho.

Estrela

A mais comum atualmente, a topologia em estrela utiliza cabos de par trançado e um concentrador como ponto central da rede. O concentrador se encarrega de retransmitir todos os dados para todas as estações, mas com a vantagem de tornar mais fácil a localização dos problemas, já que se um dos cabos, uma das portas do concentrador ou uma das placas de rede estiver com problemas, apenas o nó ligado ao componente defeituoso ficará fora da rede. Esta topologia se aplica apenas a pequenas redes, já que os concentradores costumam ter apenas oito ou dezesseis portas. Em redes maiores é utilizada a topologia de árvore, onde temos vários concentradores interligados entre si por comutadores ou roteadores.

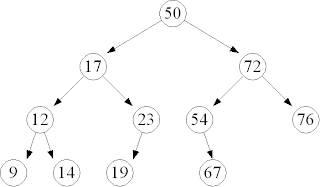

Árvore

A topologia em árvore é essencialmente uma série de barras interconectadas. Geralmente existe uma barra central onde outros ramos menores se conectam. Esta ligação é realizada através de derivadores e as conexões das estações realizadas do mesmo modo que no sistema de barra padrão.

Cuidados adicionais devem ser tomados nas redes em árvores, pois cada ramificação significa que o sinal deverá se propagar por dois caminhos diferentes. A menos que estes caminhos estejam perfeitamente casados, os sinais terão velocidades de propagação diferentes e reflectirão os sinais de diferente maneira. Em geral, redes em árvore, vão trabalhar com taxa de transmissão menores do que as redes em barra comum, por estes motivos.

Ponto-a-Ponto

Ponto-a-ponto é um termo usado em telecomunicação para identificar uma conexão que liga dois pontos de uma rede, em geral dois computafores numa rede trocando informações entre si ou dois terminais telefonicos durante uma conversa. Os dois pontos podem não necessariamente estar conectados diretamente, pode haver uma rede com comutação por circuito ou comutação por pacotes entre os pontos.

As redes ponto a ponto são uma grande solução para residencias onde os computadores desejam compartilhar informações entre eles e perifericos.

Em breve mais complementos e novas imagens..

fonte: http://pt.wikipedia.org/

Modelo OSI Camada Fisica e Enlace

Esta arquitetura é um modelo que divide as redes de computadores em sete camadas, de forma a se obter camadas de abstração. Cada protocolo implementa uma funcionalidade assinalada a uma determinada camada.

A ISO costuma trabalhar em conjunto com outra organização, a ITU (International Telecommunications Union), publicando uma série de especificações de protocolos baseados na arquitetura OSI. Estas séries são conhecidas como 'X ponto', por causa do nome dos protocolos - X.25, X.500, etc.

A camada física define as características técnicas dos dispositivos elétricos (físicos) do sistema. Ela contém os equipamentos de cabeamento ou outros canais de comunicação que se comunicam diretamente com o controlar da interface de rede. Preocupa-se, portanto, em permitir uma comunicação bastante simples e confiável, na maioria dos casos com controle de erros básico:

Move bits (ou bytes, conforme a unidade de transmissão) através de um meio de transmissão.

Define as características elétricas e mecânicas do meio, taxa de transferência dos bits, tensões etc.

Controle de acesso ao meio.

Controle da quantidade e velocidade de transmissão de informações na rede.

A camada de ligação de dados também é conhecida como camada de enlace ou link de dados. Esta camada detecta e, opcionalmente, corrige erros que possam acontecer no nível físico. É responsável pela transmissão e recepção (delimitação) de quadros e pelo controle de fluxo. Ela também estabelece um protocolo de comunicação entre sistemas diretamente conectados.

Exemplo de protocolos nesta camada: PPP, LAPB (do X.25),NetBios.

Na Rede Ethernet cada placa de rede possui um endereço físico, que deve ser único na rede.

Em redes do padrão IEEE 802, e outras não IEEE 802 como a FDDI, esta camada é dividida em outras duas camadas: Controle de ligação lógica (LLC), que fornece uma interface para camada superior (rede), e controle de acesso ao meio físico (MAC), que acessa diretamente o meio físico e controla a transmissão de dados.

Ponto-a-ponto

Estrela

Barramento

Árvore

Distribuído: Todas as máquinas fazem o controle de acesso. Ex: Anel, ethernet (Barramento).